خلاصه: مایکروسافت علاقه خود به لینوکس را سال گذشته با ارائه امکان اجرای برنامههای لینوکس روی ویندوز بدون مجازی سازی بیش از پیش نشان داد. اما هکرها میتوانند با استفاده از این ابزار که زیرسیستم ویندوز برای لینوکس (WSL) نام دارد بدافزارهای لینوکسی را اجرا کرده و ابزارهای امنیتی را دور بزند. ابزارهای امنیتی پیشرفته حتی این پروسسها را بررسی نمیکنند و هکرها به راحتی میتوانند با استفاده از WSL همه مکانیزمهای امنیتی را دور بزنند. این مساله ۴۰۰ میلیون کاربر ویندوز ۱۰ را در خطر هک قرار داده است.

مایکروسافت به لینوکس علاقهمند است. این علاقهمندی با ارايه امکان اجرای برنامههای لینوکس روی ویندوز ۱۰ بدون نیاز به مجازیسازی در سال گذشته به اوج خود رسید. این ابزار که زیرسیستم ویندوز برای لینوکس (WSL) نام دارد یک شل خط فرمان لینوکس را در اختیار کاربران ویندوز میگذارد و به کاربران اجازه میدهد برنامههای مبتنی بر لینوکس را روی ویندوز بدون نیاز به مجازی سازی اجرا نماید.

محققین امنیتی شرکت چکپوینت با بررسی امنیتی این امکان ویندوز دریافتهاند که بدافزارهای لینوکسی میتوانند به راحتی و به دور از چشم مکانیزمهای امنیتی اجرا شوند.

محققین این حمله را Bashware نام نهادهاند. این حمله از قابلیت داخلی WSL ویندوز ۱۰ که اکنون به صورت پیشفرض روی آن قرار دارد استفاده میکند. بر اساس گفته محققین این حمله میتواند با استفاده از بدافزارهای شناخته شده لینوکسی نیز انجام شود؛ زیرا پروسسهای اجرا شده توسط WSL توسط مکانیزمهای امنیتی کنترل نمیشود. این امکان به هکر اجازه میدهد که بدافزارهای لینوکسی را از هر مکانیزم امنیتی همچون آنتیویروسهای نسل جدید، ابزارهای مقابله با بدافزار و یا ضد باجافزارها پنهان بمانند.

متهم کیست؟!

در این بین آیا مایکروسافت متهم است و یا تولید کنندگان ابزارهای امنیتی؟ برای پیدا کردن متهم باید دید که چگونه برنامههای لینوکسی روی ویندوز اجرا میشوند. برای اینکه برنامههای لینوکس در یک محیط ایزوله اجرا شوند مایکروسافت مفهوم پروسسهای پیکو را مطرح نمود. پروسسهای پیکو حاملهایی هستند که به باینریهای ELF اجازه اجرا روی ویندوز را میدهند.

بر اساس تستهای شرکت چکپوینت، با اینکه شرکت مایکروسافت API مربوط به پروسسهای پیکو را ارایه نموده که با استفاده از آن شرکتهای امنیتی میتوانند این پروسسها را کنترل نمایند، هیچ محصول امنیتی این پروسسها را بررسی و کنترل نمیکند.

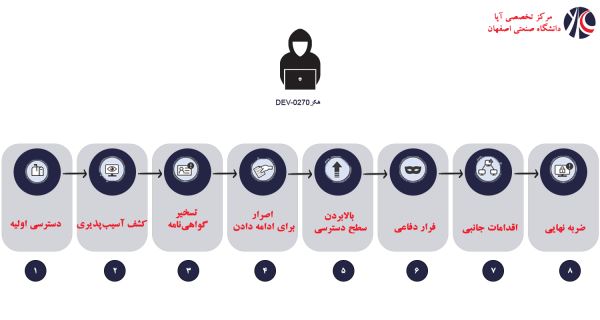

حمله Bashware نیاز به دسترسی سطح مدیر روی سیستم هدف دارد؛ ولی رسیدن به سطح دسترسی ادمین روی ویندوز با استفاده از حملات فیشینگ و یا سرقت کلمات عبور و یا روشهای دیگر کار سختی نیست و یک هکر میتواند آن را انجام دهد. با این حال این حملات اضافی میتوانند توسط مکانیزمهای امنیتی همچون آنتیویروسها تشخیص داده شده و مهار شوند.

همچنین قابلیت WSL به صورت پیشفرض روی ویندوز فعال نیست و کاربر باید برای استفاده از این قابلیت حالت توسعه را روی سیستم خود فعال تموده و پس از راهاندازی دوباره سیستم از این قابلیت استفاده نماید. اما ممکن است هکر بتواند با دستکاری کلیدهای رجیستری این قابلیت را بدون اجازه کاربر فعال نموده و از آن سو استفاده نماید.

مسالهای که این حمله را خطرناک میکند این است که مهاجم نیاز ندارد که یک بدافزار جدید بسازد و میتواند از بدافزارهای لینوکسی استفاده کند. حتی مهاجم میتواند با استفاده از ابزار Wine که ابزاری برای اجرای برنامههای ویندوزی روی لینوکس است، یک بدافزار ویندوزی را از این طریق اجرا نموده و از آن بهره برداری نماید.

حمله Bashware مربوط به یک آسیبپذیری و یا ضعف پیاده سازی نیست و مربوط به یک نسخه خاصی از برنامه نیست! این حمله تنها به دلیل کوتاهی شرکتهای امنیتی و عدم علاقه آنها به مساله امنیتی این سرویس است. از آنجایی که اکنون شل لینوکس برای کاربران ویندوز در دسترس است کارشناسان معتقدند که ۴۰۰ میلیون کاربر که از ویندوز ۱۰ استفاده میکنند در خطر این حملات قرار دارند.

شرکتها و سازمانها باید برای مقابله با این حملات در سیاستهای امنیتی خود تغییراتی را انجام دهند. تولید کنندگان محصولات امنیتی نیز هرچه زودتر باید راهکاری موثر برای مقابله با این حملات ارایه نموده و آنها را به محصولات خود اضافه نمایند.