خلاصه: آسیبپذیری DirtyCOW اکنون در یک نمونه از بدافزارهای اندرویدی به نام ZNIU مورد سوءاستفاده قرار میگیرد. این بدافزار پس از نصب بر روی دستگاه با سرور کنترل و فرمان خود برای دریافت بهروزرسانیهای کد ارتباط برقرار میکند و همزمان نیز اکسپلویت Dirty COW افزایش امتیاز محلی را برای دستیافتن به دسترسی root به دستگاهها و کنار زدن محدودیتهای سیستم فراهم میکند و یک دربپشتی را برای ایجاد پتانسیل حملات کنترل از راه دور در آینده، بر روی دستگاه نصب میکند.

تقریبا یکسال پس از کشف آسیبپذیری DirtyCOW که بر روی هسته لینوکس تاثیر گذاشت، مجرمان امنیتی شروع به بهرهبرداری از این آسیبپذیری در برابر کاربران اندروید کردند. این آسیبپذیری برای مهاجمان محلی غیرمجاز امکان دسترسی root و حملات از راه دور را فراهم میکند.

به هرحال محققان امنیتی ترندمیکرو پست وبلاگی را منتشر کردند که نشان میدهد آسیبپذیری تشدید امتیاز CVE-2016-5195 که به نام DirtyCOW شناخته میشود، در حال حاضر توسط یک نمونهی بدافزاری ZNIU که با نام AndroidOS_ZNIU شناساییشده است، مورد سوءاستفاده قرار میگیرد.

این اولین باری است که یک نمونهی بدافزاری شامل یک اکسپلویت برای آسیبپذیریای جهت بهخطر انداختن دستگاههایی که بر روی پلتفرم موبایل اجرا میشوند، پیدا شده است.

این بدافزار از آسیبپذیری DirtyCOW برای root کردن دستگاههای اندرویدی از طریق مکانیزم copy-on-write (COW) استفاده میکند، سپس یک دربپشتی را که بعدا توسط مهاجمان برای جمعآوری داده استفاده میشود را نصب میکند.

بدافزار ZNIU در بیش از ۱۲۰۰ برنامهی اندرویدی مخرب تشخیص داده شده است. بعضی از آنها خود را به عنوان برنامهی بازی پنهان میکنند.

در حالی که آسیبپذیری Dirty COW میتواند به همهی نسخههای سیستمعامل اندروید آسیب برساند، اکسپلویت Dirty COW مربوط به ZNIU فقط میتواند دستگاههای اندروید با معماری ARM/X86 64 بیتی را تحت تاثیر قرار دهد.

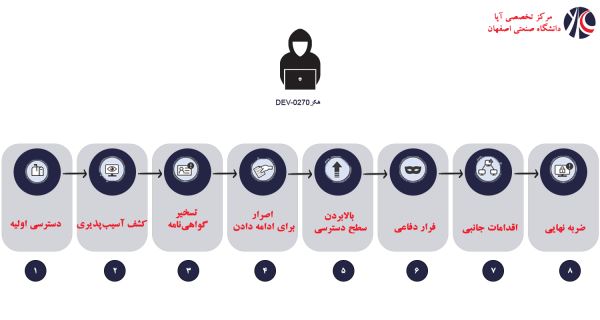

زمانی که این بدافزار دانلود و نصب میشود، برنامهای که این بدافزار را حمل میکند با سرور کنترل و فرمان خود برای بررسی بهروزرسانیهای کد ارتباط برقرار میکند، این درحالی است که همزمان اکسپلویت Dirty COW افزایش امتیاز محلی را برای دستیافتن به دسترسی root به دستگاهها و کنار زدن محدودیتهای سیستم فراهم میکند و یک دربپشتی را برای ایجاد پتانسیل حملات کنترل از راه دور در آینده، بر روی دستگاه نصب میکند.

این بدافزار همچنین اطلاعات کاربر را برداشته و تلاش میکند تا با استفاده از پیامکهای حقوقی که به سمت یک شرکت ساختگی چینی هدایت شدهاند، وجوهی را ارسال کند. پس از اینکه تراکنش پیام تمام شد، بدافزار پیام را به منظور از بین بردن همهی شواهد، حذف خواهد کرد.

به گفتهی محققان این بدافزار در هفتهی اخیر بیش از ۵۰۰۰ کاربر اندروید را در ۴۰ کشور آلوده کرده است.

گوگل یک بهروزرسانیای را برای اندروید ارائه کرده است که در میان رفع سایر آسیبپذیریها، آسیبپذیری Dirty COW را نیز رفع کرده است. این غول فناوری همچنین تایید کرد که Play Protect اکنون از کاربران اندروید در برابر این بدافزار محافظت میکند.

آسانترین راه برای جلوگیری از اینکه در معرض این بدافزارها قرار بگیرید این است که از منابع غیرمعتبر، نرمافزاری را دانلود نکنید.